Mise en situation

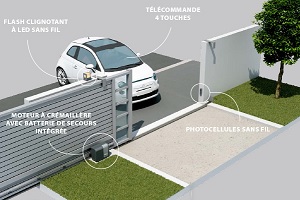

Vous disposez d'une maquette de portail coulissant que vous allez devoir automatiser.Pour cela, dans un remier temps, vous allez devoir comprendre comment fonctionne un portail coulissant automatisé.

Ensuite vous listerez les éléments qu'il vous manque pour automatisé votre maquette.

Il ne vous restera plus qu'à tout mettre en place et programmer votre portail pour qu'il puisse fonctionner.

Fonctionnement d'un portail automatisé

- Vidéo explicative

Fiches d'activités

Quels éléments faut-il rajouter à notre maquette ?

Comment passer d'un portail manuel à un portail automatique ?

Quelles pièces faut-il rajouter ?

(Modélisation du système pignon crémaillère)

Quel type de matériel ? Grove avec une carte programmable Microbit ou MBuild avec une carte programmable CyberPi

(...)

Les MOCN de l'atelier du collège

Les machines-outils sont au cœur de la production industrielle moderne. Leur évolution vers la commande numérique a révolutionné la précision, la rapidité et la flexibilité des usinages. Aujourd’hui, elles représentent un pilier de la performance industrielle.

Une machine-outil à commande numérique est un équipement capable d’usiner une pièce selon des instructions codées transmises par un ordinateur. Ces instructions, regroupées dans un programme, permettent de contrôler avec une extrême précision les mouvements des axes, la vitesse de rotation, l’avance de l’outil ou encore la profondeur de coupe.

Le but d’une MOCN est d’automatiser les opérations d’usinage afin de produire des pièces complexes avec une précision micrométrique, tout en garantissant une reproductibilité parfaite.

- Passage de Onshape à l'imprimante 3D

- Passage de Onshape à la fraiseuse à commande numérique

Contact

En cas de problème, n'hésitez pas à me contacter

- +33 2 43 09 15 50

- Collège Paul-Emile Victor

10 route de Laval

53200 CHATEAU-GONTIER-SUR-MAYENNE